Weitere DDM- und DB-Auditing-Methode unter Verwendung eines Proxy-Servers und eines speziellen JDBC-Treibers ❗

Pressemeldung der Firma JET-Software GmbH

Dynamische Datenmaskierung (DDM) für den Schutz von Datenbank und Datei-PII während des laufenden Betriebs!

Dynamische Datenmaskierung: Datenbank und Datei-PII in Echtzeit schützen!

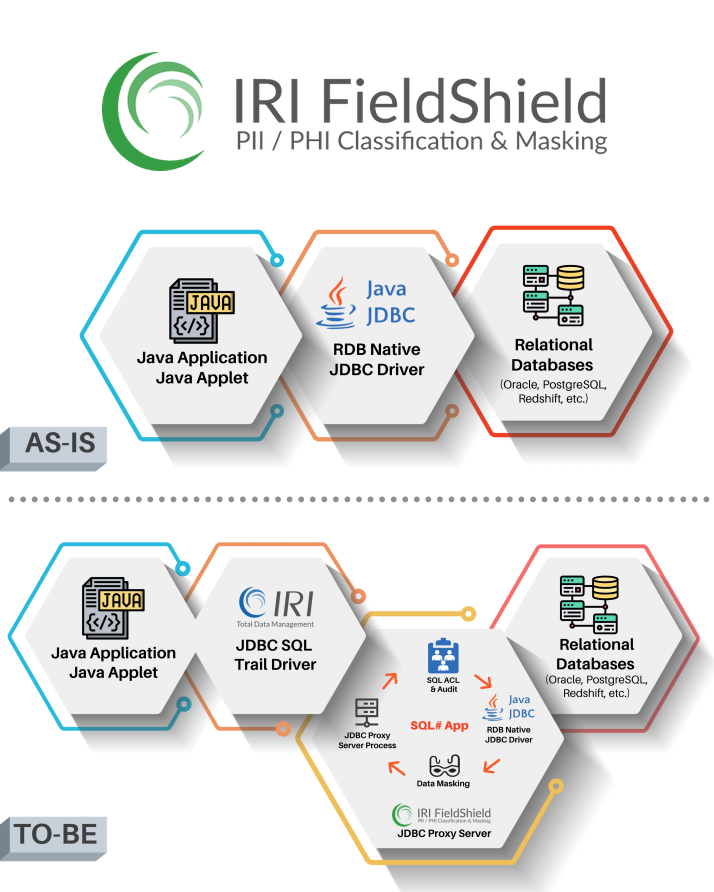

Dieser Artikel beschreibt eine Methode zur dynamischen Datenmaskierung (DDM), die für IRI FieldShield verfügbar ist und ein Proxy-basiertes System zum Abfangen von Anwendungsabfragen an JDBC-verbundene Datenbanken verwendet. Es ist einer von mehreren Ansätzen zur Maskierung von Daten im Flug, die FieldShield-Benutzer in Betracht ziehen können.

Andere IRI-DDM-Optionen umfassen: API-aufrufbare FieldShield-Funktionen, die in C/C++/C#-, Java- oder .NET-Programme eingebettet sind; Echtzeit-FieldShield-Funktionen, die in SQL-Prozeduren eingebettet sind, die maskierte Ansichten erstellen; und die dynamische Demaskierung von statisch maskierten Tabellen für autorisierte Benutzer.

Das hier vorgestellte proxy-basierte System verwendet einen zweckmäßigen, datenbankspezifischen „JDBC SQL Trail“-Treiber in Verbindung mit einer Konfigurations- und Verwaltungs-Webanwendung namens SQL Sharp (SQL#). Alle technischen Details finden Sie hier im Blog-Artikel, datenzentrierte Sicherheit lohnt sich!

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

Firmenkontakt und Herausgeber der Meldung:

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.comAnsprechpartner:

Amadeus Thomas

+49 (6073) 711403

Dateianlagen:

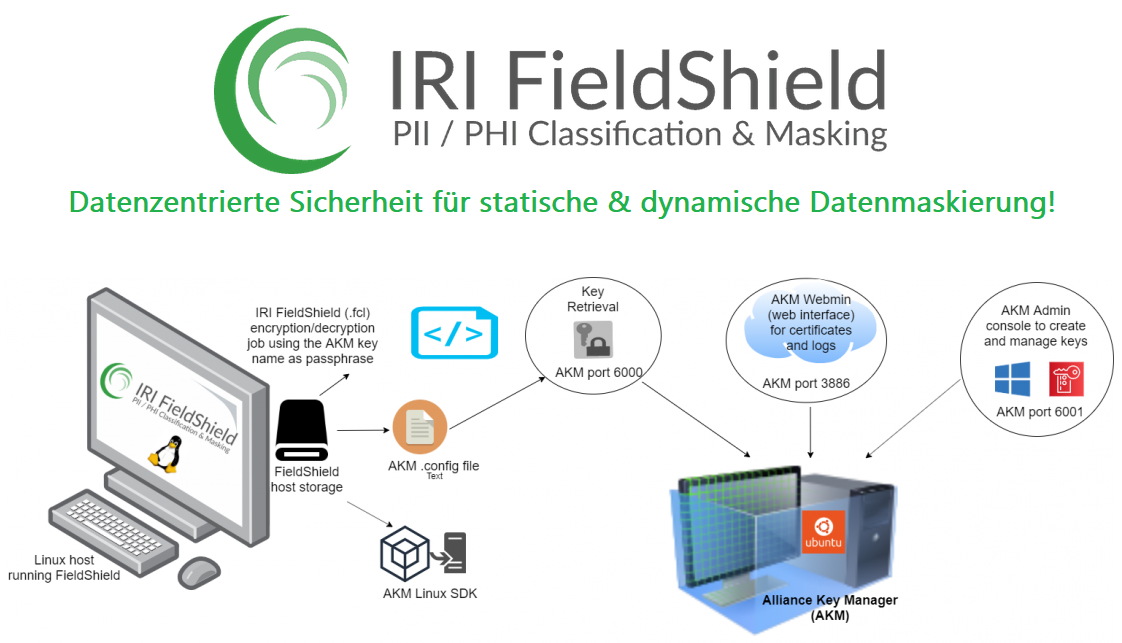

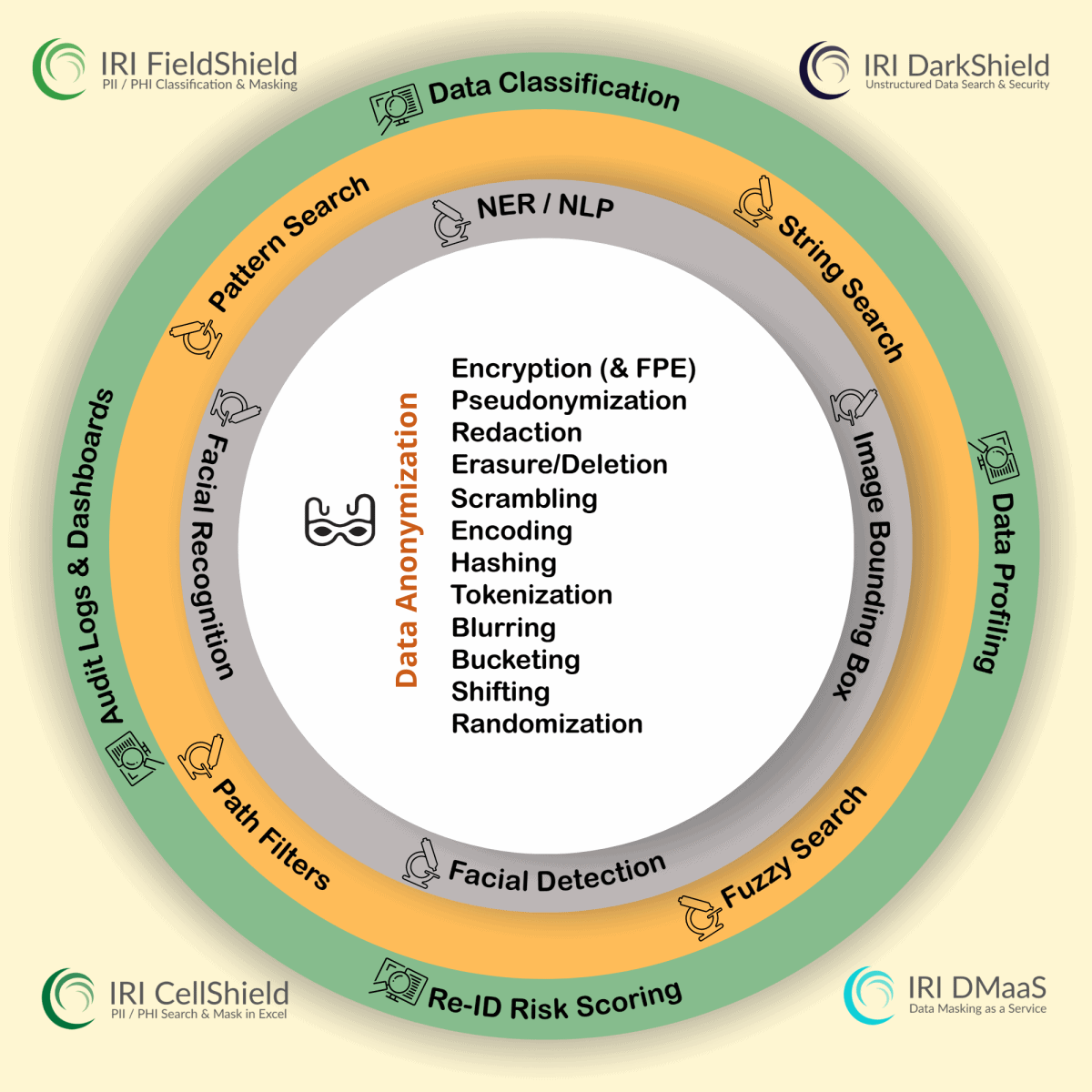

Die preisgekrönte datenzentrische ("Startpunkt") Sicherheitssoftware von IRI hat sich in einer Vielzahl von Umgebungen zur Aufhebung von Verstößen, Einhaltung des Datenschutzes und DevOps (Testdaten) wiederholt bewährt. Verwenden Sie zweckmäßige IRI-Datenschutzprodukte oder die umfassende IRI Voracity-Plattform, um sensible Daten zu finden und zu maskieren - egal in welcher Form und wo sie sich befinden - und um zu beweisen, dass Sie sie geschützt haben.

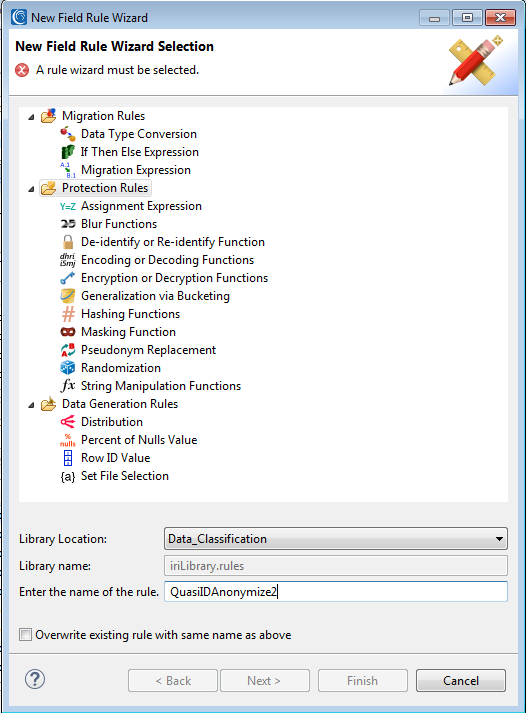

Finden und Beseitigen von gefährdeten Daten: Klassifizieren Sie PII zentral, finden Sie sie global und maskieren Sie sie automatisch. Bewahren Sie Realismus und referentielle Integrität durch Verschlüsselung, Pseudonymisierung, Schwärzung und andere Regeln für die Produktions- und Testumgebung!

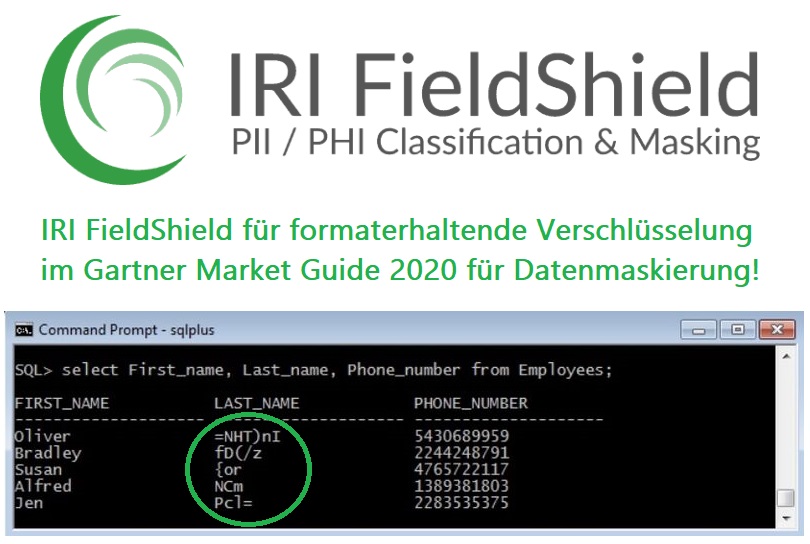

Dieser Artikel beschreibt einen passiveren, aber integrierten Weg zum Auslösen von FieldShield-Maskierungsfunktionen auf der Basis von SQL-Ereignissen, d.h. zum Maskieren von Daten, wie sie in Echtzeit erzeugt werden. Genauer gesagt dokumentiert dieser Artikel die Installation und Verwendung von gespeicherten Prozeduren, die FieldShield-Datenmaskierungsbibliotheksfunktionen aufrufen, um PII in Oracle 12c unter Windows zu maskieren.

Die preisgekrönte datenzentrische ("Startpoint") Sicherheitssoftware von IRI hat sich in einer Vielzahl von Umgebungen zur Aufhebung von Verstößen, Einhaltung des Datenschutzes und DevOps (Testdaten) wiederholt bewährt. Verwenden Sie zweckmäßige IRI-Datenschutzprodukte oder die umfassende IRI Voracity-Plattform, um sensible Daten zu finden und zu maskieren - egal in welcher Form und wo sie sich befinden - und um zu beweisen, dass Sie sie geschützt haben.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

Weiterführende Links

Für die oben stehende Pressemitteilung ist allein der jeweils angegebene Herausgeber

(siehe Firmenkontakt oben) verantwortlich. Dieser ist in der Regel auch Urheber des

Pressetextes, sowie der angehängten Bild-, Ton-, Video-, Medien- und Informationsmaterialien. Die Huber

Verlag für Neue Medien GmbH übernimmt keine Haftung für die Korrektheit oder

Vollständigkeit der dargestellten Meldung. Auch bei Übertragungsfehlern oder anderen

Störungen haftet sie nur im Fall von Vorsatz oder grober Fahrlässigkeit. Die Nutzung

von hier archivierten Informationen zur Eigeninformation und redaktionellen

Weiterverarbeitung ist in der Regel kostenfrei. Bitte klären Sie vor einer

Weiterverwendung urheberrechtliche Fragen mit dem angegebenen Herausgeber.

Eine systematische Speicherung dieser Daten sowie die Verwendung auch von Teilen dieses

Datenbankwerks sind nur mit schriftlicher Genehmigung durch die

Huber Verlag für Neue Medien GmbH gestattet.